El fabricante Dahua ha hecho públicas dos nuevas vulnerabilidades en sus firmware descubiertas por el investigador de seguridad bashis, que fue quien descubrió el año 2017 un fallo de seguridad que permitía el acceso por el puerto web con permisos de administrador sin necesidad de disponer de una cuenta de usuario válida en el equipo en equipos de 2a y 3a generación.

Estos dos nuevos fallos de seguridad pueden permitir a un atacante saltarse el proceso de autentificación durante el proceso de login a un dispositivo que se encuentre conectado al cloud (P2P) de Dahua utilizando paquetes de datos maliciosos, de modo que de nuevo sería posible conectarse a un equipo con permisos de administrador sin tener credenciales válidas.

El problema en 2017 se daba en aquellos equipos que tenían abierto el puerto web para acceder desde el exterior de la red, pero esta vez afectará a todos los equipos conectados por P2P; a día de hoy, la gran mayoría de los equipos modernos. Según bashis, “potencialmente existe un riesgo muy alto de que se produzca otro hackeo masivo de dispositivos Dahua debido a este bypass de la autentificación – no son necesarias credenciales válidas para obtener permisos de administrador en el dispositivo”.

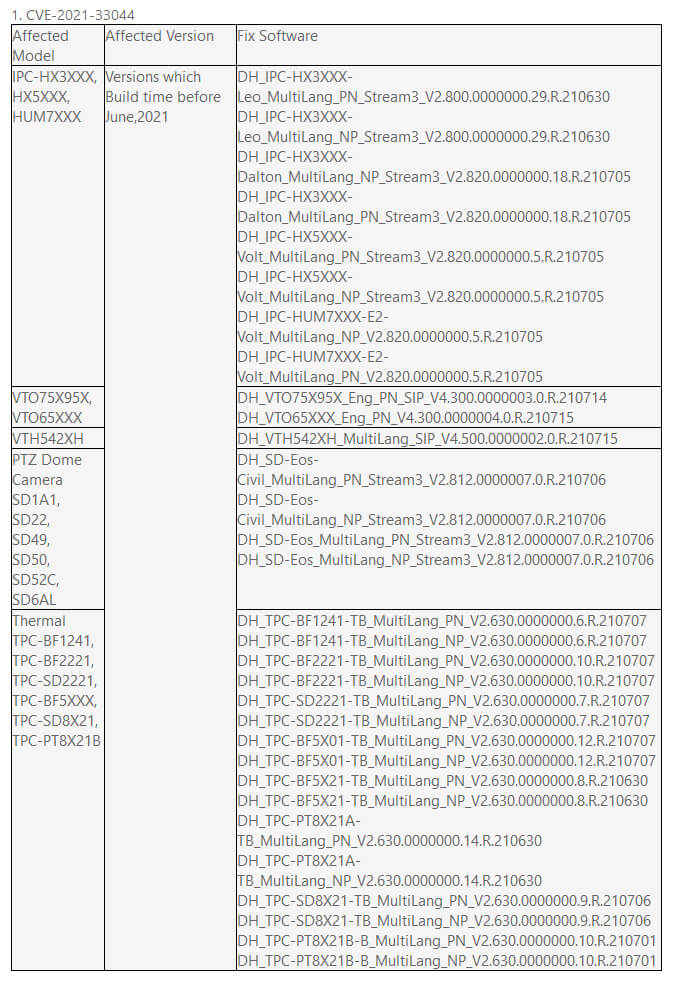

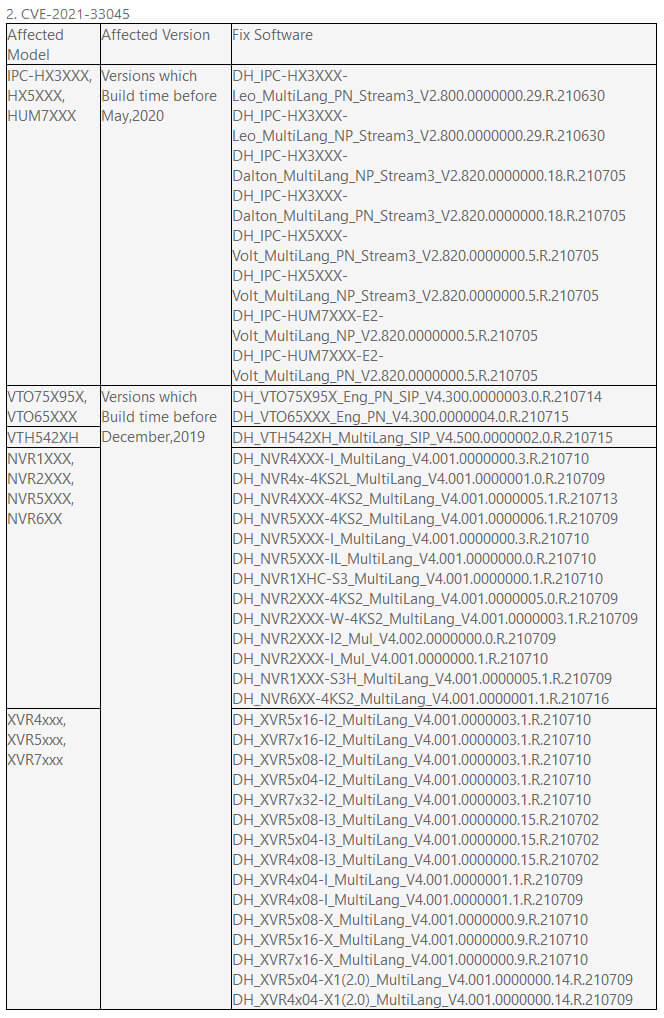

Los detalles técnicos de las vulnerabilidades (CVE-2021-33044 y CVE-2021-33045) no se harán públicos hasta el 6/Oct/21, por lo que es necesario ir actualizando los firmwares de todos aquellos equipos que puedan ser vulnerables.

El listado de dispositivos vulnerables es largo, e incluye firmwares con fecha de compilación de hasta junio de 2021.

Tomado de: www.securame.com

Desde VHNGROUP Recomendamos mantener actualizados sus dispositivos pueden descargar las ultimas versiones de firmware desde la web oficial de Dahua: www.dahuasecurity.com