Actualización 20/07 09:00 hs: los usuarios finales no han sido afectados por lo que el servicio de Telecom, Fibertel y Cablevision puede utilizarse con normalidad.

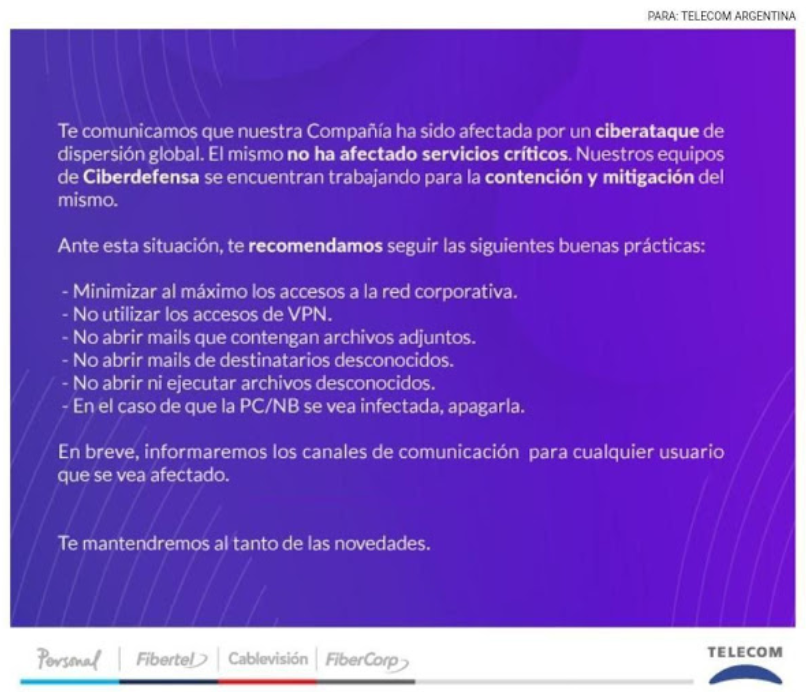

El ataque fue específicamente al sector interno: ningún usuario de Telecom, Personal o Fibertel se vio afectado.Los usuarios corporativos lamentablemente no han recibido ninguna notificación oficial de la empresa pero no se conocen casos de afectados, ya que el ataque y daño fue en la red interna de Telecom.

Actualización 19/07 10:00 hs: según diversas fuentes, no se han afectado a cuenta de los clientes, y los usuarios internos afectados podrían seguir trabajado luego de la recuperación de los backups correspondientes. Los sistemas internos afectados serían la VPN corporativa, Citrix, Siebel, Genesys, las máquinas virtuales del Customer y Field Service y PC de usuarios internos.

Por ahora no se conoce un comunicado oficial de la empresa a sus clientes corporativos, lo cual lamentablemente hace que la situación de incertidumbre sea aún mayor.

Actualización 19/07 09:00 hs:esta cuenta de twitter informa la situación.Actualización 22:00 hs: diferentes fuentes también mencionan a la empresa YPF como posible víctima de este ataque. Esta información no ha podido ser confirmada con datos reales.

Actualización 21:45 hs: las fuentes hablan de al menos 18.000 equipos afectados y el escalamiento de privilegios a Domain Admin por parte de los atacantes.Actualización 21:30hs:información no confirmada indica que los delincuentes estarían pidiendo U$S7,5 millones de Monero para la recuperación de los archivos.

Actualización 21:00 hs: al parecer el ataque ha sido sobre archivos de Office365 y OneDrive de empleados de Telecom Argentina, habiendo sido cifrados con nombres aleatorios y pidiendo un rescate por los archivos.

De acuerdo a distintas fuentes, se trataría del ransomware REvil (también conocido como Sodinokibi) que se identificó por primera vez el 17 de abril de 2019. Este ransomware es utilizado por el grupo de amenazas GOLD SOUTHFIELD, motivado financieramente, que distribuye el ransomware a través de kits de explotación, técnicas de exploración y explotación y servidores RDP expuestos.

Estas son algunas de las muestras del malware que se habría detectado.

El grupo REvil o Sodinokibi o Gandcrab es el mismo que róbo información de la firma de abogados Grubman Shire Meiselas & Sacks y luego exigieron un pago de 42 millones de dólares en criptomonedas para no revelar secretos legales de celebridades e individuos importantes. Recientemente ha evolucionado con nuevas versiones que le han permitido robar información de Travelex , GEDIA , Har Shalom , Artech , etc. Están siguiendo la tendencia reciente en grupos de ransomware, como robar datos antes de cifrar los archivos. Y si el rescate propuesto no se paga, amenaza con filtrar los datos.

Actualización 20 hs: confirmado el ataque con un Ransomware a Telecom Argentina.

Actualización 19:00 hs: comentarios en Argentina indican que este ataque estaría relacionado con otro a Telecom el día de la fecha.

Orange confirmó a BleepingComputer que sufrieron un ataque de ransomware exponiendo los datos de veinte de sus clientes empresariales. Orange es una compañía de telecomunicaciones francesa que ofrece servicios de comunicación al consumidor y servicios comerciales a la empresa. Con 266 millones de clientes y 148.000 empleados, Orange es el cuarto operador móvil más grande de Europa.

Orange confirmó que sufrieron un ataque de ransomware dirigido a su división de “Orange Business Services” en la noche del sábado 4 de julio de 2020 al 5 de julio. El 15 de julio pasado, los operadores de ransomware detrás del Nefilim agregaron Orange a su sitio de fuga de datos y declararon que habían violado a la compañía a través de su división “Orange Business Solutions”.Este ataque permitió a los operadores de Nefilim obtener acceso a veinte datos de clientes de Orange Pro/SME.

Como parte de la filtración de los operadores del ransomware publicaron un archivo de 339 MB titulado ‘Orange_leak_part1.rar’ que contenía datos que supuestamente le habían robado a Orange durante el ataque.

La cuenta de Twitter Ransom Leaks, administrada por investigadores que analizan las fugas de ransomware, dijo que este archivo contenía correos electrónicos, esquemas de aviones y archivos de ATR Aircraft, un fabricante francés de aviones. Estos datos pueden indicar que ATR es un cliente de la plataforma de Orange y fue robado durante el ataque.

Dado que el robo de archivos sin cifrar es un componente importante de las operaciones de ransomware dirigidas a empresas, todos los ataques deben considerarse violaciones de datos. Casi todos los ataques de ransomware ahora incluyen un componente de pre-cifrado donde los atacantes roban archivos no cifrados de la víctima.

La amenaza de liberar públicamente estos archivos robados es la última utilizada como palanca para obligar a las víctimas a pagar la demanda de rescate.

Fuente: Varias https://blog.segu-info.com.ar