Las comunicaciones en los Departamentos del Tesoro y Comercio de EE. UU . Se vieron comprometidas por un ataque a la cadena de suministro contra SolarWinds , un proveedor de seguridad que ayuda al gobierno federal y a una variedad de compañías Fortune 500 a monitorear el estado de sus redes de TI. Dada la amplitud de la base de clientes de la compañía, los expertos dicen que el incidente puede ser solo la primera de muchas revelaciones de este tipo.

Fuente: solarwinds.com

Según una historia de Reuters , los piratas informáticos que se cree que trabajan para Rusia han estado monitoreando el tráfico de correo electrónico interno en los departamentos del Tesoro y Comercio de EE. UU. Reuters informa que los atacantes pudieron manipular subrepticiamente las actualizaciones publicadas por SolarWinds para su plataforma Orion , un conjunto de herramientas de administración de red.

En un aviso de seguridad , SolarWinds, con sede en Austin, Texas, reconoció que sus sistemas “experimentaron un ataque manual altamente sofisticado a la cadena de suministro en las compilaciones del software SolarWinds Orion Platform para las versiones 2019.4 HF 5 hasta 2020.2.1, lanzadas entre marzo de 2020 y junio de 2020”.

En respuesta a las intrusiones en Hacienda y Comercio, la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) del Departamento de Seguridad Nacional dio el paso inusual de emitir una directiva de emergencia ordenando a todas las agencias federales que desconecten inmediatamente los productos Orion afectados de sus redes.

“Trate a todos los hosts monitoreados por el software de monitoreo SolarWinds Orion como comprometidos por los actores de amenazas y asuma que se han implementado más mecanismos de persistencia”, aconsejó CISA.

Una publicación de blog de Microsoft dice que los atacantes pudieron agregar código malicioso a las actualizaciones de software proporcionadas por SolarWinds para los usuarios de Orion. “Esto da como resultado que el atacante se afiance en la red, que el atacante puede utilizar para obtener credenciales elevadas”, escribió Microsoft.

A partir de ahí, los atacantes podrían falsificar tokens de inicio de sesión único que se hacen pasar por cualquiera de los usuarios y cuentas existentes de la organización, incluidas las cuentas con muchos privilegios en la red.

“Al usar cuentas con muchos privilegios adquiridas a través de la técnica anterior u otros medios, los atacantes pueden agregar sus propias credenciales a los principales de servicio de aplicaciones existentes, lo que les permite llamar a las API con el permiso asignado a esa aplicación”, explicó Microsoft.

Es posible que el código malicioso agregado a una actualización de software de Orion no haya sido detectado por el software antivirus y otras herramientas de seguridad en los sistemas host gracias en parte a la guía del propio SolarWinds. En este aviso de soporte , SolarWinds dice que es posible que sus productos no funcionen correctamente a menos que sus directorios de archivos estén exentos de análisis antivirus y restricciones de objetos de políticas de grupo.

La historia de Reuters cita a varias fuentes anónimas que dicen que las intrusiones en los departamentos de Comercio y Tesoro podrían ser solo la punta del iceberg. Parece una apuesta justa.

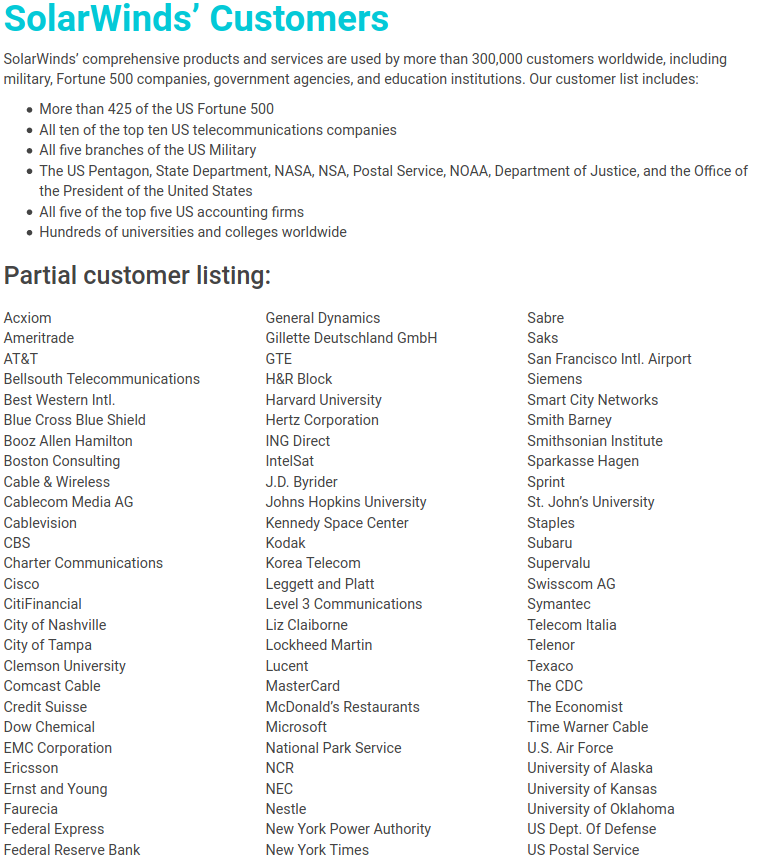

SolarWinds dice que tiene más de 300.000 clientes, entre ellos:

-más de 425 de los EE.UU. Fortune 500

de diez -todas las diez primeras empresas estadounidenses de telecomunicaciones

-todas cinco ramas de las fuerzas armadas de Estados Unidos

-todas cinco de las cinco firmas de contabilidad de Estados Unidos

-el Pentágono

-el Departamento de Estado

-la Agencia Nacional de Seguridad

– el Departamento de Justicia

-La Casa Blanca.

No está claro cuántos de los clientes que figuran en el sitio web de SolarWinds son usuarios de los productos Orion afectados. Pero Reuters informa que el ataque a la cadena de suministro en SolarWinds está conectado a una amplia campaña que también involucró el ataque recientemente revelado en FireEye , en el que los piratas informáticos obtuvieron acceso a una gran cantidad de herramientas patentadas que la compañía usa para ayudar a los clientes a encontrar debilidades de seguridad en sus computadoras y redes.

Se cree que los compromisos en las agencias federales de EE. UU. Se remontan a principios de este verano y se culpa a los piratas informáticos que trabajan para el gobierno ruso. FireEye dijo que su violación fue obra de APT 29 , también conocido como “Cozy Bear”, un grupo de hackers rusos que se cree está asociado con una o más agencias de inteligencia de Rusia.

En su propio aviso, FireEye dijo que varias actualizaciones envenenadas con un programa malicioso de puerta trasera se firmaron digitalmente con un certificado de SolarWinds de marzo a mayo de 2020 y se publicaron en el sitio web de actualizaciones de SolarWindws.

FireEye postula que el impacto del pirateo en SolarWinds es generalizado y afecta a organizaciones públicas y privadas de todo el mundo.

“Las víctimas han incluido entidades gubernamentales, de consultoría, tecnología, telecomunicaciones y extractivas en América del Norte, Europa, Asia y Medio Oriente”, escribieron los analistas de la compañía. “Anticipamos que habrá víctimas adicionales en otros países y verticales”.

Source: Tomado y traducido de: www.krebsonsecurity.com