GitHub sigue eliminando repositorios con malware, pero quedan miles.

El flujo de la campaña es simple:

- Clonar repositorios existentes (por ejemplo: TwitterFollowBot, WhatsappBOT, discord-boost-tool, Twitch-Follow-Bot y cientos más)

- Infectarlos con cargadores de malware

- Subiéndolos nuevamente a GitHub con nombres idénticos

- Bifurcando automáticamente cada uno miles de veces

- Promocionarlos de forma encubierta en la web a través de foros, Discord, etc.

Los desarrolladores que utilizan cualquiera de los repositorios maliciosos en la campaña descomprimen una carga útil enterrada bajo siete capas de ofuscación para recibir código Python malicioso y, luego, un archivo ejecutable. El código, que consiste principalmente en una versión modificada del BlackCap-Grabber de código abierto , luego recopila cookies de autenticación y credenciales de inicio de sesión de varias aplicaciones y las envía a un servidor controlado por el atacante. Los investigadores dijeron que el repositorio malicioso “realiza una larga serie de actividades maliciosas adicionales”.

Esta imagen demuestra cómo funciona la carga útil:

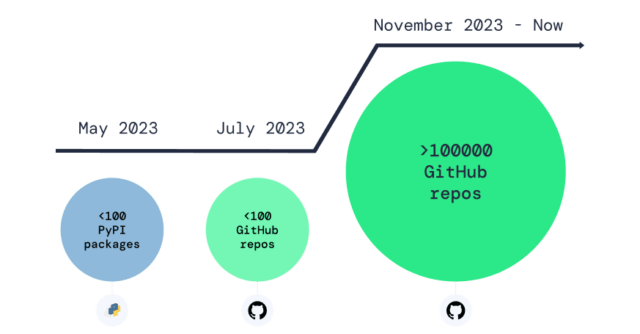

La campaña comenzó en mayo pasado y estaba en curso en el momento en que esta publicación se publicó en Ars. Apiiro dijo que hasta ahora ha habido tres fases principales:

Mayo de 2023:comoinformó originalmente Phylum, se cargaron varios paquetes maliciosos en PyPI que contienen las primeras partes de la carga útil actual.Estos paquetes se difundieron mediante llamadas ‘os.system(“paquete de instalación pip”)‘ colocadas en bifurcaciones de repositorios populares de GitHub, como ‘chatgpt-api’.

Julio-agosto de 2023:se cargaron varios repositorios maliciosos en GitHub, esta vez entregando la carga útil directamente en lugar de importar paquetes PyPI.Esto se produjo después de que PyPI eliminara los paquetes maliciosos y la comunidad de seguridad aumentara su atención allí.Aliakbar Zahravi y Peter Girnus de Trend Micro publicaronun excelente análisis técnico del mismo.

Noviembre de 2023 – ahora:hemos detectado más de 100.000 repositorios que contienen cargas útiles maliciosas similares y el número sigue creciendo.Este enfoque de ataque tiene varias ventajas:

- GitHub es enorme, por lo tanto, a pesar de la gran cantidad de instancias, su porción relativa sigue siendo insignificante y, por lo tanto, difícil de detectar.

- Los administradores de paquetes no participan como antes, por lo tanto, no se mencionan nombres explícitos de paquetes maliciosos, por lo que es un indicador menos.

- Los repositorios específicos se encuentran en un nicho pequeño y tienen poca popularidad, lo que facilita que los desarrolladores desprevenidos cometan el error y clonen a sus imitadores maliciosos.

La publicación del miércoles no dijo cuántas descargas o instalaciones, si las hubo, han recibido los repositorios maliciosos de esta campaña, y los representantes de Apiiro no respondieron a un correo electrónico en busca de este y otros detalles. Sin esta información, es difícil evaluar qué tan amenaza en el mundo real es la avalancha de cargas maliciosas en GitHub. Dada la gran cantidad de bifurcaciones y la duración sostenida de la campaña, los desarrolladores harían bien en ser conscientes del riesgo y asegurarse de que las descargas provengan de fuentes legítimas.

Tomado y traducido de: arstechnica.com