Recientemente, la filtración de una colección de archivos aparentemente robados del contratista de piratería del gobierno chino, I-Soon, expuso las capacidades de piratería chinas.

Recientemente, alguien filtró en GitHub [ 1 , 2 ] una colección de archivos aparentemente robados de la empresa de piratería china I-Soon. Un analista con sede en Taiwán, conocido como Azaka, descubrió la filtración de datos y compartió sus hallazgos en las redes sociales.

i-SOON es un destacado contratista de varias agencias del gobierno chino, incluido el Ministerio de Seguridad Pública, el Ministerio de Seguridad del Estado y el Ejército Popular de Liberación.

Los investigadores de SentinelOne notaron que el 15 de enero a las 10:19 p. m., un individuo registró la dirección de correo electrónico [email protected] . El 16 de febrero, una cuenta vinculada a ese correo electrónico subió un lote de archivos que incluían documentos de marketing, imágenes, capturas de pantalla y una colección sustancial de mensajes de WeChat intercambiados entre empleados y clientes de I-SOON.

La supuesta violación de datos reveló las capacidades del contratista de piratería vinculado a China.

“La filtración proporciona algunos de los detalles más concretos vistos públicamente hasta la fecha, revelando la naturaleza madura del ecosistema de ciberespionaje de China. Muestra explícitamente cómo los requisitos gubernamentales de focalización impulsan un mercado competitivo de piratas informáticos contratados por contratistas independientes”. lee un análisis publicado por SentinelOne.

Los documentos filtrados incluyen comunicaciones internas que demuestran operaciones de piratería informática contra empresas y agencias gubernamentales en varios países, incluidos India, Kazajstán, Malasia, Pakistán y Taiwán. I-Soon participó en el compromiso de al menos 14 gobiernos, organizaciones prodemocracia en Hong Kong, universidades y la OTAN.

En este momento aún se desconoce la identidad del autor de la filtración de datos y su motivación. Se desconocen los responsables del robo de datos y sus motivaciones. Sin embargo, esta infracción ofrece una visión única del funcionamiento interno de un contratista de piratería afiliado a un estado. La autenticidad de los documentos filtrados aún no se ha confirmado y se están realizando esfuerzos continuos para validar la información, aunque algunos aspectos se alinean con la inteligencia pública sobre amenazas existente.

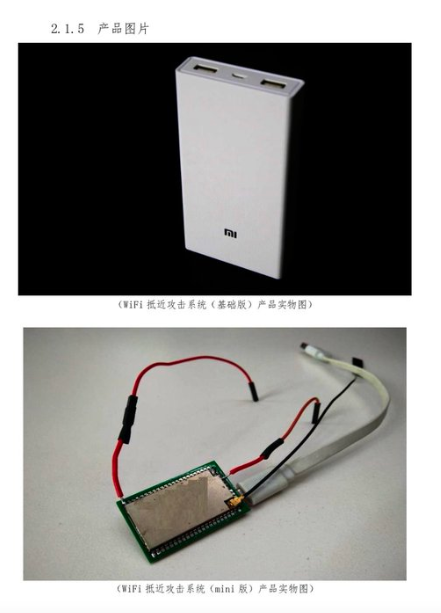

Los documentos, que datan de 2022, demuestran que el contratista chino desarrolló un software espía sofisticado que puede atacar dispositivos Windows, Mac, iPhone y Android. El arsenal desarrollado por i-SOON también incluye herramientas de piratería de hardware, incluidos dispositivos de espionaje y sistemas para piratear redes Wi-Fi.

Azaka notó que la empresa de piratería tiene un sistema DDoS que depende de un bot que puede infectar Windows, Linux o dispositivos IoT genéricos. El rendimiento total de la botnet es de 10 a 100 Gbps. La empresa china también desarrolló una plataforma de prueba de penetración automática que admite Windows, Linux, servicios web y equipos de red.

“Los investigadores finalmente tenemos una confirmación de que así es como funcionan las cosas allí y que los grupos APT trabajan prácticamente como todos nosotros, los trabajadores regulares (excepto que les pagan horriblemente)”. El analista Azaka dijo a TechCrunch , “que la escala es bastante grande, que existe un mercado lucrativo para violar grandes redes gubernamentales”. Las APT, o amenazas persistentes avanzadas, son grupos de piratería que normalmente cuentan con el respaldo de un gobierno.

Algunos documentos vinculan a I-Soon con el APT41 chino ; un documento enumera las organizaciones objetivo y las tarifas que la empresa obtuvo al piratearlas. El gobierno chino pagó 55.000 dólares por datos robados del Ministerio de Economía de Vietnam.

El grupo APT41 (también conocido como Winnti , Axiom, Barium , Blackfly, HOODOO) es un grupo de ciberespionaje vinculado a China que ha estado activo desde al menos 2007.

Esta filtración de datos demuestra la importancia de los contratistas externos dentro de la estrategia de los actores del Estado-nación. Apoyan potenciar las operaciones ofensivas llevadas a cabo por Pekín, dificultando la atribución de los ataques.

Fuente y traducido de: securityaffairs.com