Un miembro enojado de la operación de ransomware Conti filtró más de 60,000 mensajes privados después de que la pandilla se puso del lado de Rusia por la invasión de Ucrania.

BleepingComputer ha confirmado de forma independiente la validez de estos mensajes de conversaciones internas previamente compartidas con BleepingComputer sobre el ataque de Conti a Shutterfly.

Director ejecutivo de AdvIntel Vitali Kremezque ha estado rastreando la operación Conti/TrickBot durante los últimos años, también confirmó a BleepingComputer que los mensajes filtrados son válidos y se tomaron de un servidor de registro para el sistema de comunicación Jabber utilizado por la banda de ransomware.

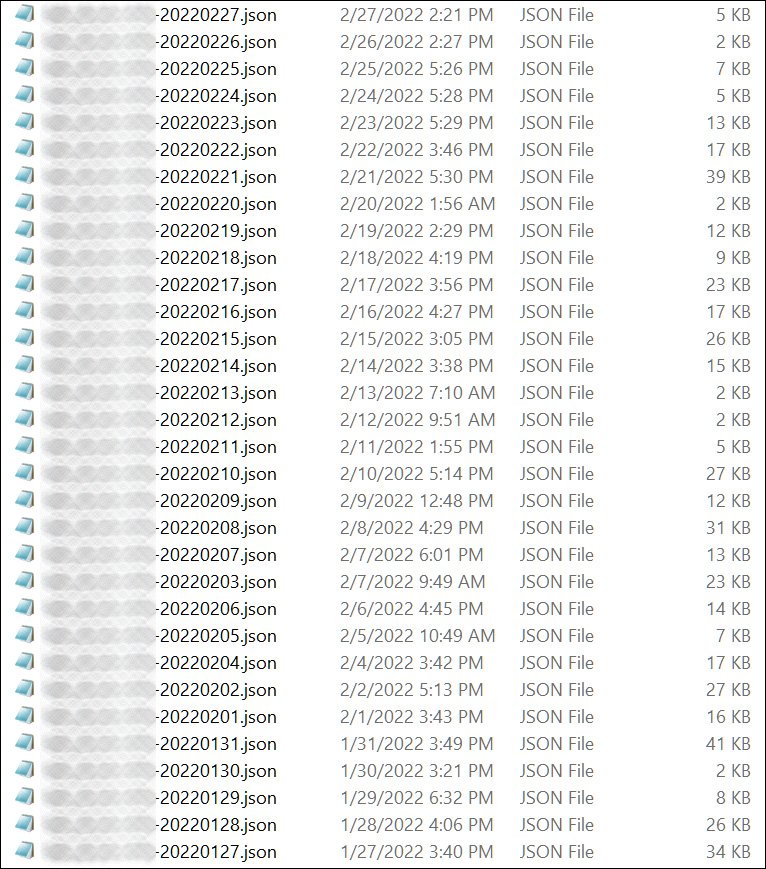

En total, hay 393 archivos JSON filtrados que contienen un total de 60 694 mensajes desde el 21 de enero de 2021 hasta hoy. Se le dijo a BleepingComputer que estos mensajes provenían de un servidor de registro de Jabber que almacenaba los mensajes en un formato no cifrado.

Estas conversaciones contienen diversa información sobre las actividades de la pandilla, incluidas víctimas no denunciadas anteriormente, URL de fuga de datos privados, direcciones de bitcoin y discusiones sobre sus operaciones.

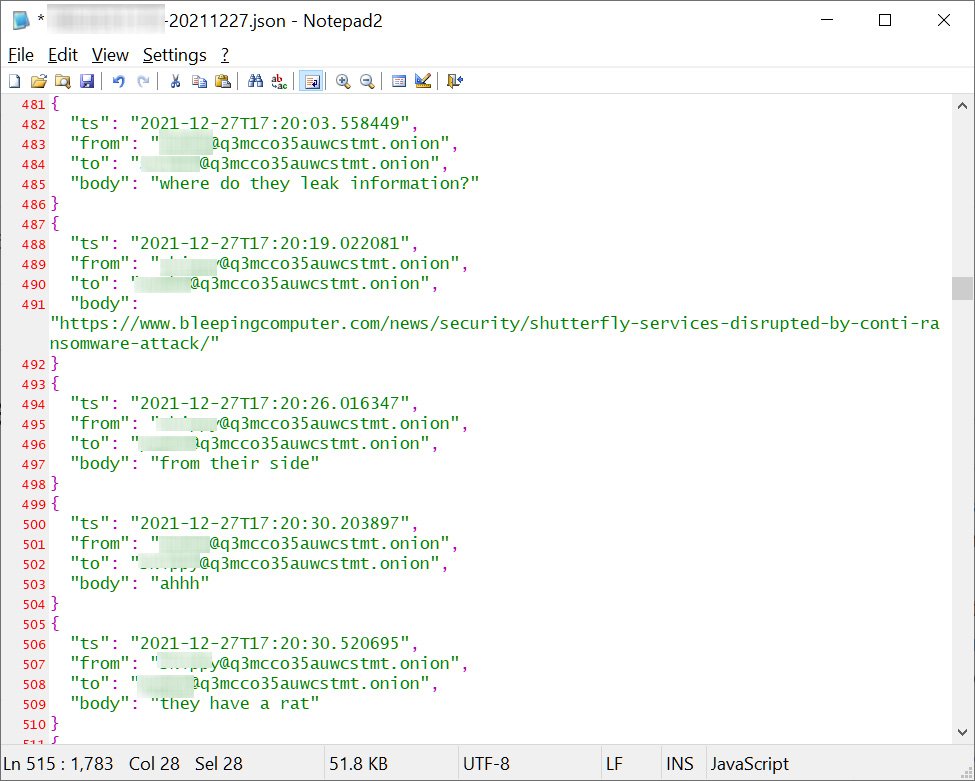

Por ejemplo, la siguiente conversación es sobre los miembros de Conti que se preguntan cómo BleepingComputer se enteró de su ataque a Shutterfly en diciembre.

Conversaciones compartidas con BleepingComputer sobre Shutterfly

Traducido por Traductor de Google

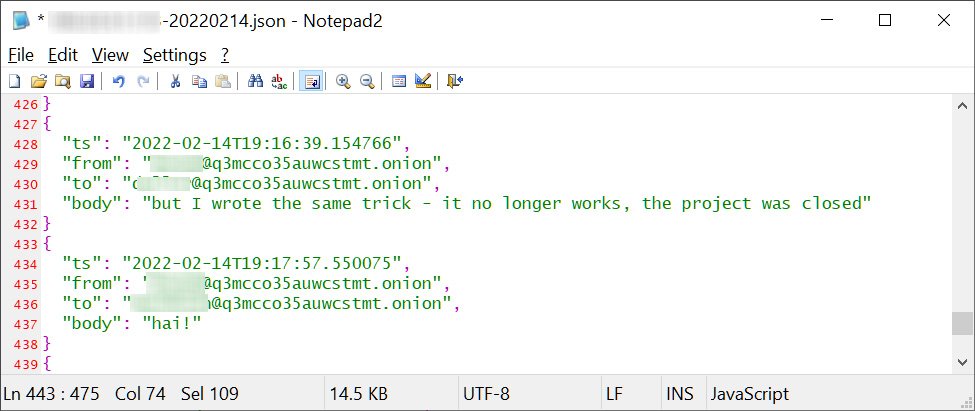

Kremez también compartió un fragmento de conversación que encontró discutiendo cómo se cerró la operación TrickBot, como informamos la semana pasada.

Traducido por Traductor de Google

También hay conversaciones sobre la operación de ransomware Diavol de Conti / TrickBot y 239 direcciones de bitcoin que contienen $ 13 millones en pagos, que se agregaron al sitio Ransomwhere.

La filtración de estos mensajes es un duro golpe para la operación de ransomware, ya que proporciona inteligencia confidencial a los investigadores y las fuerzas del orden sobre sus procesos internos.

Si bien los fragmentos anteriores son solo una pequeña parte de las conversaciones filtradas, podemos esperar ver mucha más información extraída de los datos en las próximas semanas.

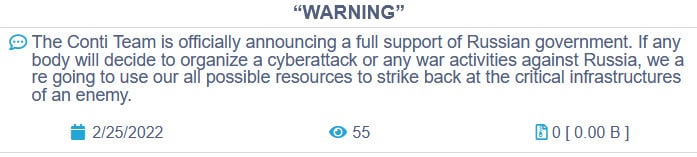

Mensajes filtrados sobre el lado de Conti con Rusia

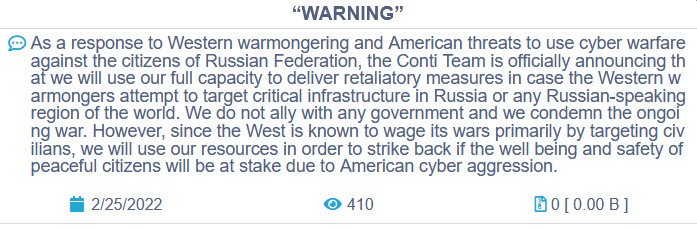

A principios de esta semana, la operación de ransomware Conti publicó una entrada de blog en la que anunciaba su pleno apoyo al ataque del gobierno ruso contra Ucrania. También advirtieron que si alguien organizaba un ataque cibernético contra Rusia, la pandilla Conti contraatacaría la infraestructura crítica.

Después de que los afiliados ucranianos de Conti se molestaron por ponerse del lado de Rusia, la pandilla de Conti reemplazó su mensaje con otro, afirmando que “no se alían con ningún gobierno” y que “condenan la guerra en curso”.

Sin embargo, su cambio de opinión llegó demasiado tarde, y un miembro enojado de la pandilla Conti envió un correo electrónico a BleepingComputer y a otros periodistas esta noche con un enlace a las conversaciones filtradas.

La razón compartida por el miembro de Conti de por qué compartió las conversaciones privadas se puede leer a continuación:

Aquí hay un aviso amistoso de que la pandilla Conti acaba de perder toda su mierda. Por favor, sepa que esto es cierto.

El enlace lo llevará a descargar un archivo 1.tgz que se puede descomprimir ejecutando el comando tar -xzvf 1.tgz en su terminal.

El contenido del primer volcado contiene las comunicaciones de chat (actuales, actuales y pasadas) de la pandilla Conti Ransomware. Prometemos que es muy interesante.Vienen más vertederos, estén atentos.

Puedes ayudar al mundo escribiendo esto como tu historia principal.No es malware o una broma.

Esto se está enviando a muchos periodistas e investigadores.Gracias por tu apoyo

¡Gloria a Ucrania!

La filtración de las conversaciones privadas ilustra cuán dividida se ha vuelto la comunidad de hackers clandestinos por la invasión de Ucrania por parte de Rusia.

Si bien muchas personas creen que las pandillas de ransomware operan principalmente desde Rusia, hay muchos afiliados y operaciones que se ejecutan directamente desde Ucrania.

Por ejemplo, BleepingComputer se enteró recientemente de que las operaciones de Maze, Egregor y Sekhmet estaban operando directamente desde Ucrania, y uno de los desarrolladores le dijo a BleepingComputer que fueron arrestados por la SSU.

Por lo tanto, no sorprende que las pandillas de ransomware y los grupos de piratería que se ponen del lado de Rusia descubran que sus miembros ucranianos se están molestando y potencialmente se están vengando, como vimos con Conti esta noche.

En cuanto a Conti, si bien esta filtración es vergonzosa y proporciona una visión inmensa de su funcionamiento, no es probable que los veamos desaparecer pronto. Con su reciente adquisición del sigiloso malware BazarBackdoor y su conversión en un verdadero sindicato del crimen, lamentablemente seguirán siendo una amenaza.

Fuente: diarioinforme.com