Según el proveedor de seguridad en la nube Zscaler, un actor de amenazas ha estado distribuyendo troyanos de acceso remoto (RAT) en los sistemas operativos Android y Windows utilizando señuelos para reuniones en línea.

Esta campaña ha estado en curso desde al menos diciembre de 2023, observó el equipo de inteligencia de amenazas de Zscaler, ThreatLabz.

Las RAT distribuidas incluyen SpyNote RAT centrada en Android y NjRAT y DCRat centradas en Windows.

APK maliciosos y archivos BAT que conducen a cargas útiles RAT

Para atraer a sus víctimas a descargar las RAT, el actor de amenazas creó varios sitios de reuniones en línea falsos, haciéndose pasar por marcas como Skype, Google Meet y Zoom, propiedad de Microsoft.

“Todos los sitios falsos estaban en ruso”, señalaron los investigadores de Zscaler ThreatLabz .

El atacante utilizó servicios de alojamiento web compartido para alojar todos estos sitios web en una única dirección IP. El primero se creó a principios de diciembre de 2023 con una URL que se parece a la URL legítima de Skype.

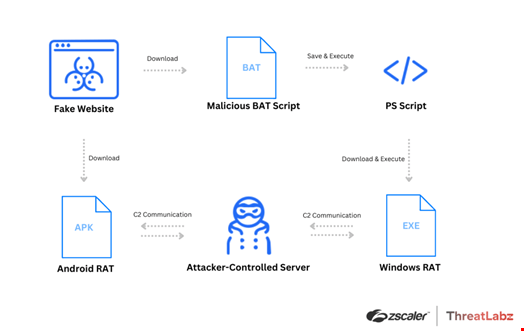

Cuando un usuario visita uno de los sitios falsos, al hacer clic en el botón de Android se inicia la descarga de un archivo APK malicioso, mientras que al hacer clic en el botón de Windows se activa la descarga de un archivo BAT, un script en Windows que automatiza tareas. Cuando se ejecuta, este archivo BAT realiza acciones adicionales que, en última instancia, conducen a la descarga de una carga útil RAT.

En algunos casos, también está disponible un botón de Apple App Store. Sin embargo, este botón redirige a https://go.skype.com/skype.download.for.phone.iphone, lo que indica que el actor de la amenaza no estaba apuntando a usuarios de iOS con malware.

Las tres RAT alojadas por el actor de amenazas, SpyNote RAT, NjRAT y DCRat, pueden robar información y archivos confidenciales y registrar pulsaciones de teclas.

Fuente: Zscaler

Fuente: infosecurity-magazine.com