Mantente siempre actualizado con las noticias del mundo de la seguridad electronica, brechas de seguridad, nuevas tendencias en, video vigilancia, protecciòn perimetral, domotica, alarmas, control de acceso y sistemas contraincendio.

La herramienta es más que intuitiva, y es que no hay más que abrir cualquier chat de WhatsApp, pulsar sobre el icono del clip, darle a la nueva función de stickers y crear el que queramos. Basta con cargar la imagen JPEG o PNG que queramos y la herramienta se encarga automáticamente de crear el sticker

Estas claves de cifrado son las culpables de que aparezca el mensaje Esperando mensaje. Esto puede tomar tiempo en un chat. Básicamente, significa que el mensaje no se ha podido descifrar por algún motivo.

Los actores de amenazas están utilizando certificados de firma de código de NVIDIA robados para firmar malware para parecer confiables y permitir que se carguen controladores maliciosos en Windows.

“Recientemente hemos detectado que parte del código fuente de Mercado Libre ha sido objeto de acceso no autorizado. Hemos activado nuestros protocolos de seguridad y estamos realizando un análisis exhaustivo”, dice el comunicado que dio a conocer la empresa por WhatsApp poco después de las 18.00 del lunes (hora de Argentina), y que compartieron distintos periodistas en Twitter.

El grupo de hackers Lapsus$ llenó las portadas de los medios especializados durante la semana pasada debido al hackeo de NVIDIA y al chantaje para que abran el código de sus drivers y para que desbloqueen sus tarjetas para el minado de criptomonedas, tal y como os expliqué en el artículo Nvidia confirma el hackeo…

Analistas de seguridad han observado ataques en Ucrania relacionados con un nuevo virus que destruye datos de forma aleatoria, dejando los sistemas afectados completamente inservibles. Sobre Rusia, decenas de sitios web gubernamentales son inaccesibles desde el extranjero, como una forma de protegerlos contra ataques de denegación de servicio (DoS) y otras variantes de hacking.

edidas para analizar la información filtrada y que está obligando a todos sus empleados a cambiar sus contraseñas con efecto inmediato. El grupo logró obtener hasta 1 TB de datos de los servidores de NVIDIA y la semana pasada publicó el código fuente de la tecnología DLSS en un archivo de documentos de 20 GB.

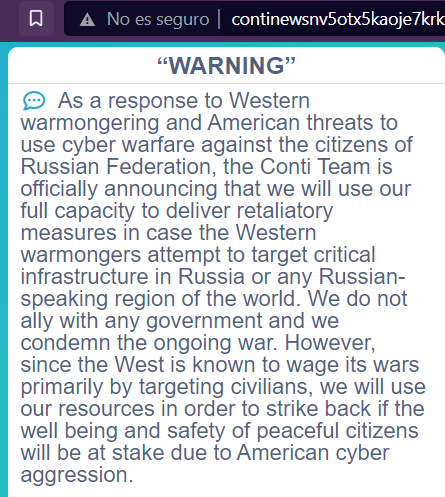

Conti es, con mucho, el grupo de ransomware más exitoso en funcionamiento en la actualidad, y obtiene pagos multimillonarios de forma rutinaria de las organizaciones víctimas. Esto se debe a que quizás más que cualquier otro equipo de ransomware, Conti ha optado por centrar su considerable personal y talento en empresas con ingresos anuales superiores a los 100 millones de dólares.

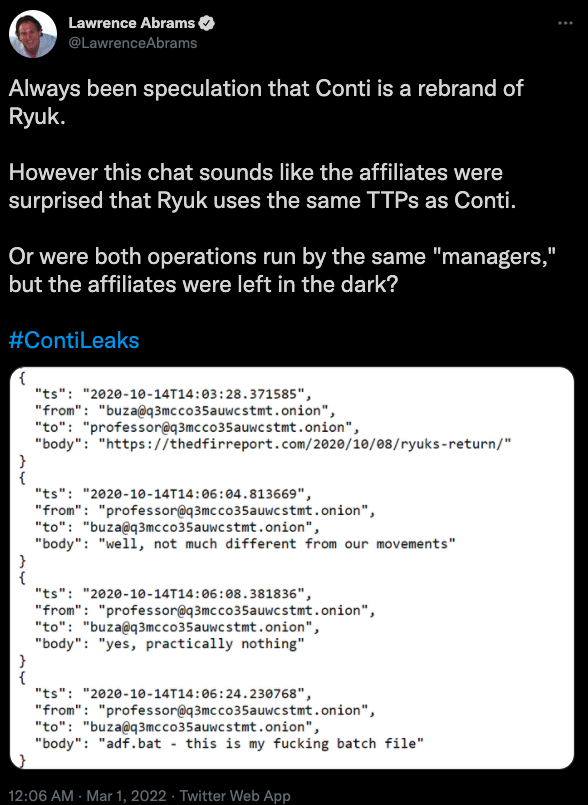

A principios de esta semana, un investigador de seguridad ucraniano filtró casi dos años de registros internos de chat de Conti, una de las pandillas de ransomware más despiadadas que operan en la actualidad. En el Parte I examinamos cómo Conti lidió con sus propias infracciones internas y ataques de empresas de seguridad privada y gobiernos. En la Parte II de esta serie, exploraremos cómo es trabajar para Conti, tal como lo describen sus propios empleados.

El domingo 27 de febrero, una nueva cuenta de Twitter, “Contileaks”, publicó enlaces a un archivo de mensajes de chat tomados de la infraestructura de comunicaciones privadas de Conti, que datan desde el 29 de enero de 2021 hasta febrero de 2022. Gritando “Gloria a Ucrania”, la cuenta de Contileaks ha publicado conversaciones adicionales de empleados de Conti desde el 22 de junio de 2020 hasta el 16 de noviembre de 2020.