Mantente siempre actualizado con las noticias del mundo de la seguridad electronica, brechas de seguridad, nuevas tendencias en, video vigilancia, protecciòn perimetral, domotica, alarmas, control de acceso y sistemas contraincendio.

Si has sido afectado por el ransomware WannaCry y te ha cifrado documentos existen formas con las que puedes conseguir otra vez tus documentos sin cifrar. Lógicamente, lo ideal sería que tuvieras un backup desconectado o en la nube al que pudieras recurrir, así como que los tuvieras protegidos por una solución como Latch Antiransomware.…

El investigador en seguridad Neel Mehta, que trabaja en Google, ha encontrado evidencias en el ransomware WannaCry que podrían vincularlo con un grupo de hackers apoyado por el estado de Korea del Norte, el cual es conocido por sus ciberataques contra organizaciones de Corea del Sur. Para poder afirmar esto, Mehta ha descubierto en el…

Cada 40 segundos, una empresa es atacada por ransomware. Incluso las empresas que pagan el valor exigido por los ciber criminales no pueden recuperar sus datos (1 de cada 5). La semana pasada tuvimos un ataque a nivel mundial por el malware ransomware WannaCry que infectó a empresas en todo el mundo. Los investigadores de…

Alertan de lo sencillo que puede resultar para cualquiera acceder a tu Whatsapp usando la versión escritorio. Basta con emparejar un dispositivo a través del navegador: un despiste de apenas 10 segundos puede dejar tu privacidad al descubierto. Espiar Whatsapp es una de las búsquedas más realizadas a través de Google y también es uno…

Después de años de advertencias, los delincuentes ya explotan fallas del protocolo SS7 para robar cuentas bancarias. Los expertos han estado advirtiendo durante años sobre los errores de seguridad en el protocolo Signaling System 7, utilizado por las redes de teléfonos móviles para comunicarse entre sí. Estas deficiencias pueden ser potencialmente abusadas, por ejemplo, para…

El pasado mes, un estudiante de postgrado de la universidad de Nueva York llamado Dejian Zeng nos contó como es por dentro una planta de fabricación de iPhone tras haber trabajado en la planta de Shanghai durante 6 meses clandestinamente. El mundo entre los muros es un poco diferente a como la gente lo imagina:…

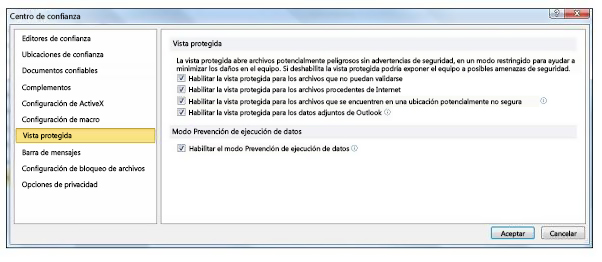

La explotación de un nuevo Zero-Day en todas las versiones de Microsoft Office está instalando malware en sistemas actualizados. La vulnerabilidad ha sido catalogada como CVE-2017-0199. Según FireEye, el ataque comienza con un correo electrónico con un documento malicioso de Word adjunto. Una vez abierto, el código de explotación escondido dentro del documento se conecta…

Este video muestra, paso por paso, como proteger la casa, oficina o negocio. ¿Cómo me protejo mejor, cuánto debo gastar, qué es lo que más nos conviene?, ¿cuales son los niveles de protección?. Niveles: Alarma vecinal, o comunitaria. consiste en una o varias sirenas que se instalan en el barrio o en la cuadra, los…

En ocasiones la memoria de un celular llega a su capacidad máxima debido a la gran cantidad de fotografías almacenadas. Ante esta situación, Google creó un algoritmo que permite reducir el peso de las imágenes sin perder calidad. La compañía bautizó ese algoritmo como Google Guetzli, es de código abierto y funciona como un codificador…

Sin embargo, tener una casa inteligente hoy en día ya no es un sueño del futuro. Es una realidad asequible para más personas. Por tal razón, varios empresarios de la construcción han volteado la mirada hacia la automatización como un plus para sus proyectos, sin que eso represente mayores gastos para el comprador. Hoy en…